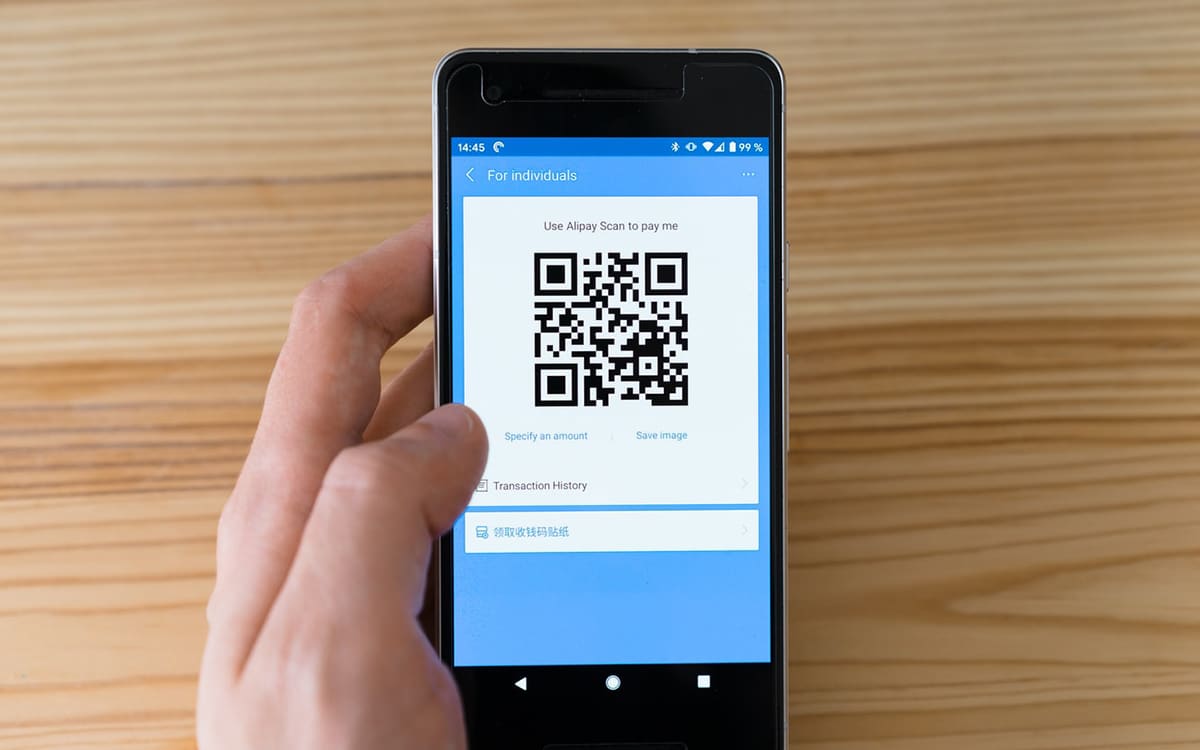

Cybersécurité Dans Le Téléphone Mobile Contre L'escroquerie, Le Piratage Et La Fraude. Smartphone Crypté. Verrouillage Par Mot De Passe. Pirate De Données En Ligne. Cyber Escroc Utilisant La Technologie Pour Le Phishing.

C'est facile de se faire pirater son smartphone ? On a testé… | Sans que vous le sachiez, des inconnus contrôlent peut-être votre téléphone à distance… Mais comment font-ils ? Pour tester,